TO CO NAJWAŻNIEJSZE:

Kompendium cyberbezpieczeństwa.

We współczesnym, cyfrowym ekosystemie cyberbezpieczeństwo przestało być wyłącznie zbiorem dobrych praktyk czy teoretycznej wiedzy.

To praktyczna kompetencja – umiejętność podejmowania świadomych decyzji, rozpoznawania zagrożeń i reagowania w odpowiednim momencie.Ten blog koncentruje się na rozwijaniu wiedzy w analizie zagrożeń i praktycznym podejścia do ochrony informacji.

Pojęcia Bezpieczeństwa

Stanowi fundament świadomego poruszania się w świecie zagrożeń cyfrowych. Zrozumienie pojęć takich jak phishing, malware, MFA czy wyciek danych pozwala właściwie interpretować komunikaty i podejmować trafne decyzje. Wspólny język bezpieczeństwa zwiększa skuteczność edukacji oraz buduje realną odporność cyfrową.

Bezpieczeństwo danych

Dotyczy ochrony danych osobowych oraz dostępu do kont internetowych. Kluczowe znaczenie mają silne, unikalne hasła, uwierzytelnianie wieloskładnikowe (MFA) oraz świadome zarządzanie informacjami udostępnianymi w sieci. Utrata kontroli nad danymi może prowadzić do kradzieży tożsamości i dalszych nadużyć finansowych.

Bezpieczeństwo finansów

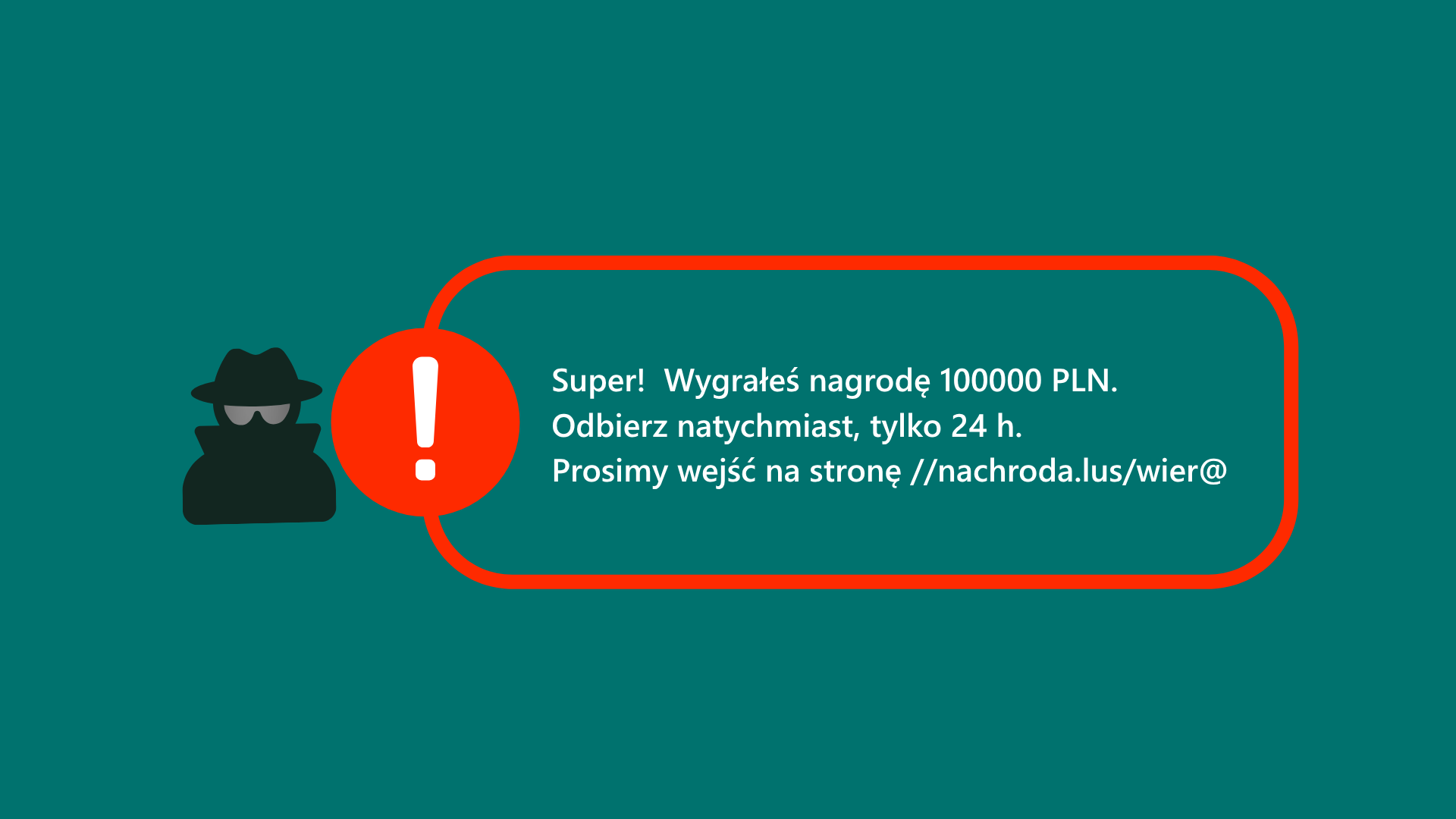

Dotyczy ochrony przed manipulacją i oszustwami wykorzystującymi e-mail, SMS czy telefon. Ataki socjotechniczne bazują na emocjach, presji czasu i zaufaniu do pozornie wiarygodnych nadawców. Najskuteczniejszą formą obrony jest umiejętność rozpoznawania schematów oszustw i świadome wstrzymanie się z reakcją oraz to co kluczowe, spokojna analiza sytuacji.

Bezpieczeństwo urządzeń

Urządzenia końcowe – komputer, smartfon, tablet czy router – stanowią podstawowy punkt dostępu do naszych danych. Regularne aktualizacje systemów, właściwa konfiguracja sieci domowej oraz stosowanie zabezpieczeń technicznych minimalizują ryzyko nieautoryzowanego dostępu. Niezabezpieczone urządzenie może stać się bramą do całego życia cyfrowego.

Ochrona prywatności

Zarządzanie prywatnością w mediach społecznościowych wpływa zarówno na ochronę danych, jak i reputację cyfrową. Odpowiednie ustawienia widoczności, ograniczenie nadmiernego udostępniania informacji oraz czujność wobec prób przejęcia kont są kluczowe dla ograniczenia ryzyka. To obszar szczególnie wrażliwy na manipulację i podszywanie się online.

Bezpieczna komunikacji

Dotyczy ochrony przed manipulacją i oszustwami wykorzystującymi e-mail, SMS czy telefon. Ataki socjotechniczne bazują na emocjach, presji czasu i zaufaniu do pozornie wiarygodnych nadawców. Najskuteczniejszą formą obrony jest umiejętność rozpoznawania schematów oszustw i świadome wstrzymanie się z reakcją oraz to co kluczowe, spokojna analiza sytuacji.

TEST

5 Filarów Cyberbezpieczeństwa w życiu prywatnym

Zbuduj realne kompetencje w zakresie prywatnego cyberbezpieczeństwa — od podstawowej świadomości po zaawansowane zarządzanie ryzykiem.

members-oszustwa internetowe 2025 – raport i statystyki phishingu

Oszustwa internetowe 2025 – analiza danych

Sprawdź aktualne statystyki phishing oraz najnowszy raport fałszywych domen. Analizujemy trendy, skalę ataków i dynamikę wzrostu zagrożeń w 2025 roku. Dane pomagają zrozumieć realne ryzyko i skuteczniej chronić firmę oraz użytkowników.

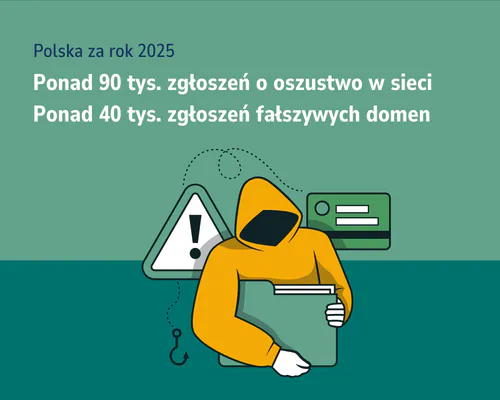

Statystyki phising 2025 – skala zagrożenia

Statystyki phishing w 2025 roku pokazują wyraźny wzrost liczby zgłoszeń oszustw internetowych. Coraz częściej ataki wykorzystują SMS, e-mail oraz komunikatory społecznościowe. Analiza danych ujawnia sezonowe wzrosty kampanii phishingowych oraz rosnącą automatyzację działań przestępców. Trend ten wskazuje, że phishing pozostaje jednym z najpoważniejszych zagrożeń cyberbezpieczeństwa dla firm i użytkowników indywidualnych.

Fałszywe domeny – raport i najczęstsze schematy

Raport fałszywych domen wskazuje dynamiczny wzrost rejestracji adresów podszywających się pod banki, firmy kurierskie oraz platformy e-commerce. W 2025 roku domeny phishingowe są tworzone szybciej i działają krócej, co utrudnia ich wykrywanie. Analiza wzorców nazw pokazuje powtarzalne schematy – literówki, dodatkowe znaki, domeny z końcówkami regionalnymi. Monitoring domen to dziś kluczowy element strategii cyberbezpieczeństwa.

Oszustwa internetowe 2025 – trendy i prognozy

Oszustwa internetowe w 2025 roku coraz częściej wykorzystują socjotechnikę i aktualne wydarzenia medialne. Przestępcy reagują szybko na zmiany rynkowe i kampanie informacyjne, tworząc wiarygodne scenariusze ataku. Dane pokazują wzrost liczby zgłoszeń oraz rosnącą profesjonalizację działań cyberprzestępców. Prognozy wskazują, że liczba incydentów będzie nadal rosnąć, dlatego kluczowe staje się stałe monitorowanie zagrożeń i edukacja użytkowników.

CZEGO SZUKASZ

Wyszukaj temat

Bądź na bieżąco